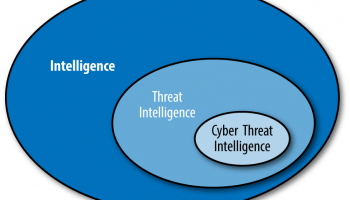

Siber Güvenlik Tehdit Kategorileri

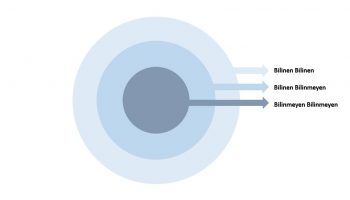

Siber tehdit istihbaratı yazı dizimizin bir sonraki bölümü “Siber Güvenlik Tehdit Kategorileri” konusu ile kaldığımız yerden devam ediyoruz. Önceki bölümümüze “Siber Tehdit İstihbaratında Bilinenler ve Bilinmeyenler” konusuna değinerek siber tehdit istihbaratındaki aktörlerde...