Sızma Testlerinde Antivirüs Atlatma Yöntemleri 2

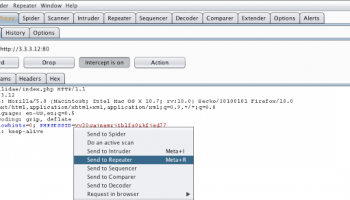

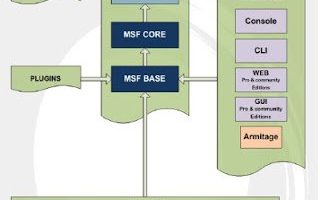

Antivirüs yazılımları zamanla ilk etapta tanıyamadığı çalıştırılabilir zararlı dosyaları zamanla tanır hale gelebiliyorlar imza yöntemi sayesinde. Bizim de daha önceki yazımızda belirttiğimiz ajan yazılımımız artık tanınmaya başlamış durumda, her ne kadar bütün antivirüs yazılımları olmasa da k...